Android 内核逆向攻防【完结】

完结

深入 Android 内核层面,学习内核模块逆向、漏洞分析与防护技术

¥399

课程章节

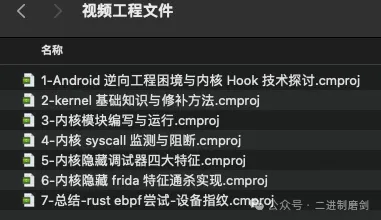

第一节 - Android 逆向工程困境与内核 Hook 技术探讨

视频

第二节 - kernel 基础知识与修补方法

视频

实验

第三节 - 内核模块编写与运行

视频

实验

第四节 - 内核 syscall 监测与阻断

视频

实验

第五节 - 内核隐藏调试器四大特征

视频

实验

第六节 - 内核隐藏 frida 特征通杀实现

视频

实验

第七节 - 答疑-ebpf-crc-inlinehook

视频

实验

详情

课程完结!内容揭秘 — 第 2 期 Android 逆向内核攻防

2024年即将进入尾声,你是否感到焦虑?年初定下的目标是已实现还是被搁置?面对即将到来的新一年,你准备好迎接新的挑战了吗?

课程介绍

本课程专为有志于深入研究 Android 客户端安全与逆向工程技术的同学设计。我们将从逆向工程的角度出发,全面剖析 Android 内核 Hook 技术,帮助学员掌握如何在实际场景中应用这些技术进行内核级逆向工程高级对抗。

本课程实战部分选择优秀的开源项目 APatch(KernelPatch) 作为内核 hook 框架,无需重新编译内核源码、无需内核头文件的场景下对 Android 内核进行定制化修改。同时,课程还涵盖大量 Linux Kernel 知识,了解基本的 Kernel 知识有助于根据实际逆向工程需求,定制内核修改点。

本课程不仅从理论上深入解析核心概念,更通过大量实战案例,提升学员在安卓客户端安全和逆向工程领域的实际操作能力,是提升内核级技术水平和安全对抗能力的理想选择。

课程目标

内核态隐藏调试器和 Frida 的常见特征,学习内核 hook 开发,无需重新编译内核,定制修改设备内核。

课程包含

- 七节课视频

- 课程工程源码

- 课程工程二进制文件

- 课程 PPT

视频目录

部分内容揭秘

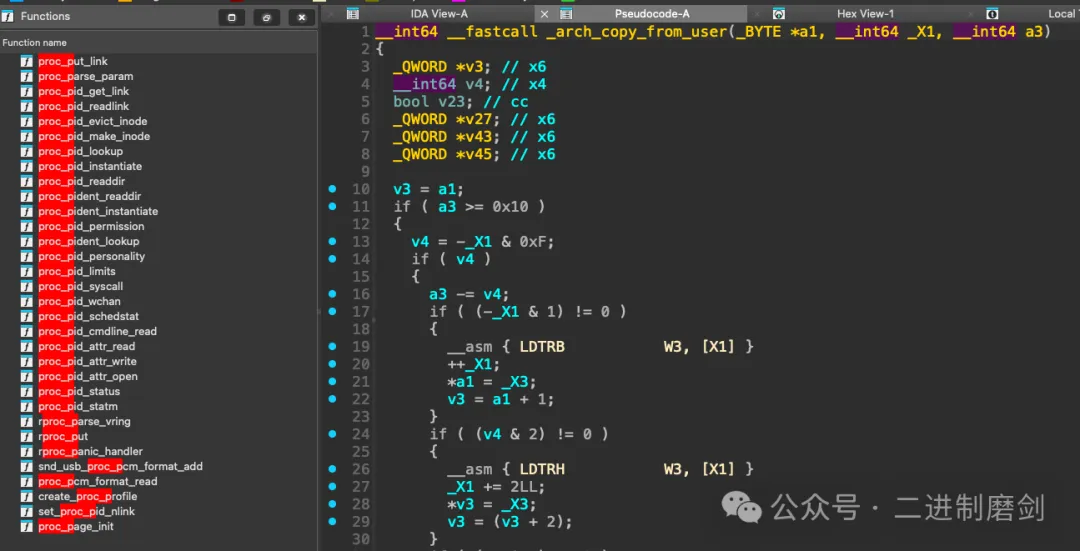

Android 内核 IDA 符号导入与内核逆向工程

(不一定找到设备匹配的内核源码,以及源码编译后会存在一些差异)

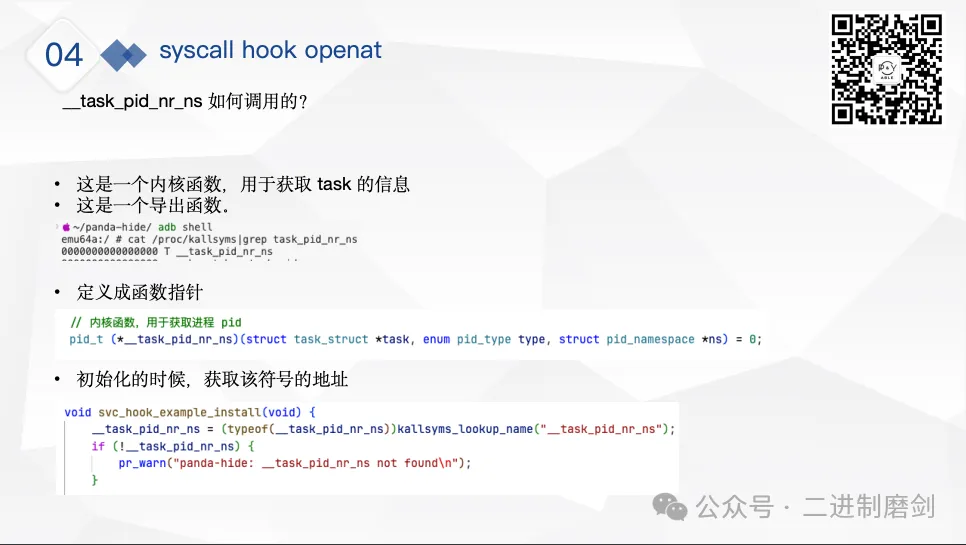

内核态调用 __task_pid_nr_ns 函数

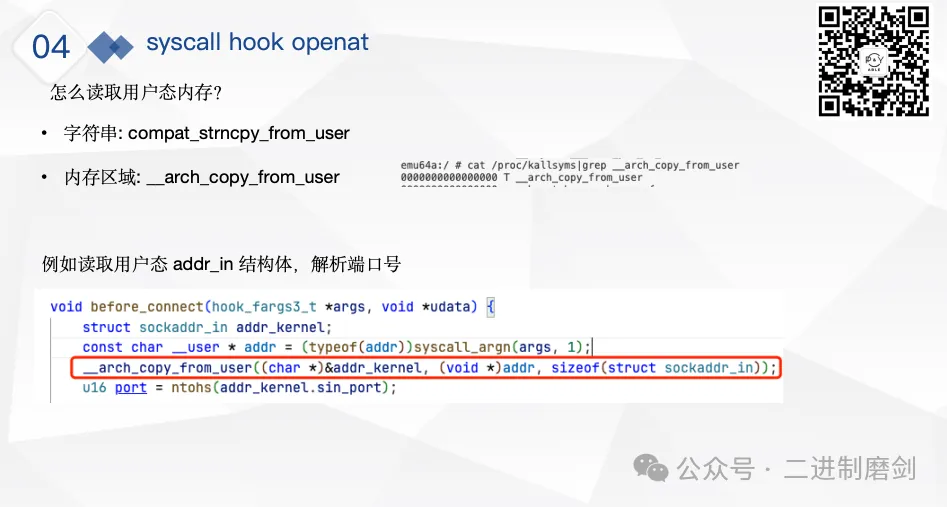

内核态读取用户态内存

内核数据结构分析

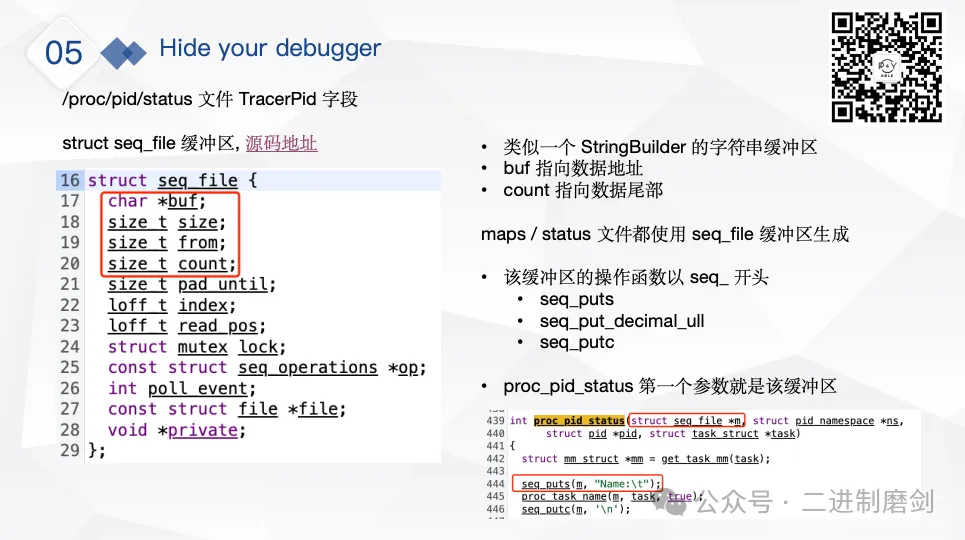

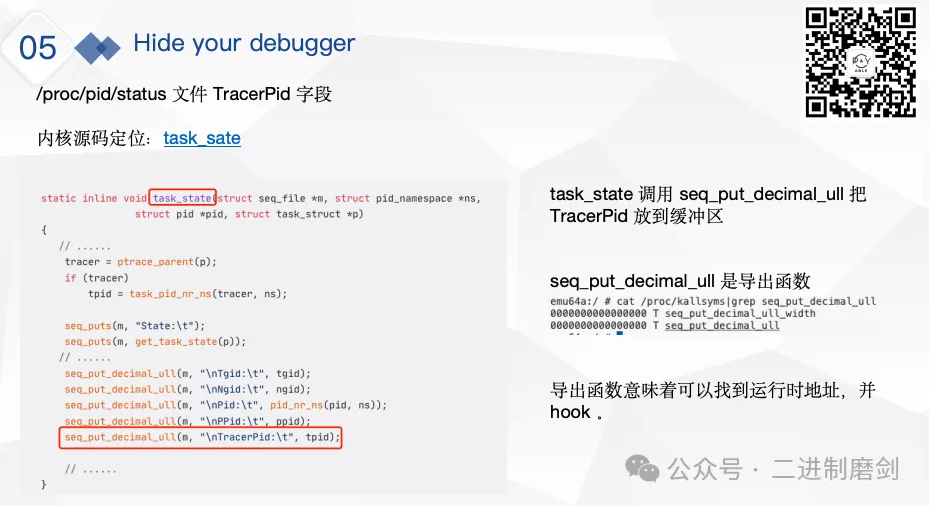

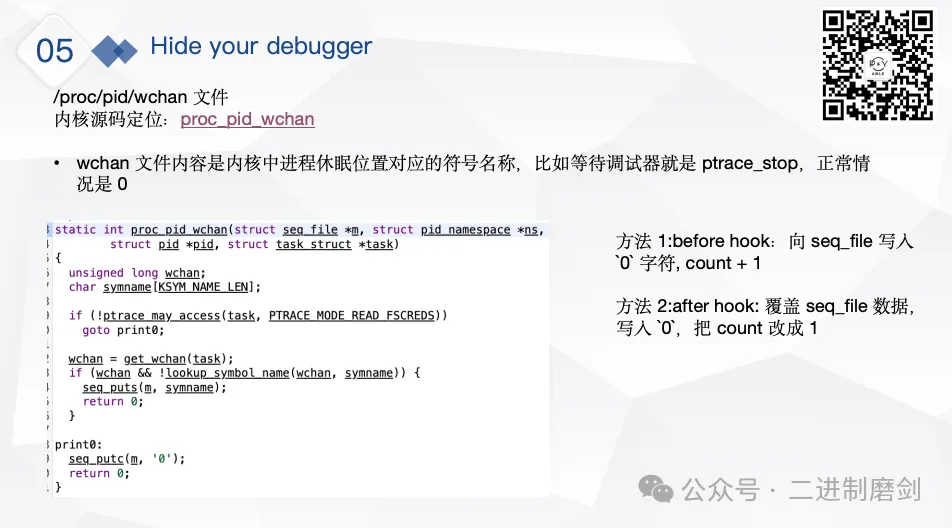

内核源码分析定位 hook 点

另外一处调试器检测

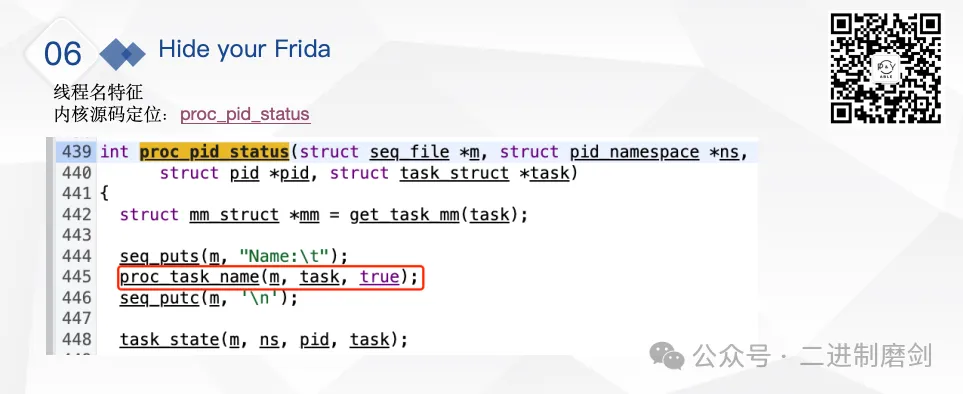

frida 创建了一堆带有 frida 特色名字的线程,线程名在内核什么位置暴露给用户态呢?

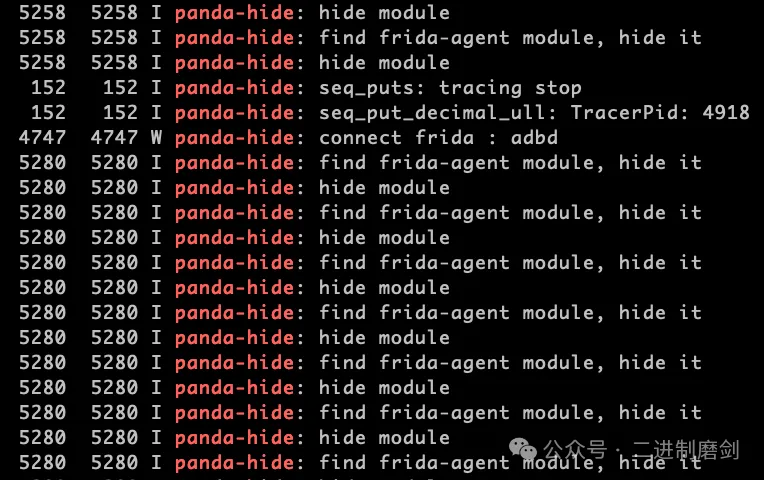

日志查看检测点使用情况

课程服务

课程交流群

讲师答疑

远程操作答疑