进阶逆向工程实战【完结】

高级逆向工程技术,涵盖加壳脱壳、协议分析、漏洞利用等

¥999

课程章节

[00] 引言 —— 学习准备工作

[01] 热身 —— INIT_ARRAY 调试方法

[02] 热身 —— fork 双进程调试方法

[03] 热身——Frida 与调试检测绕过

[04] 热身——TCP/UDP 抓包分析 —— tcpdump 抓包

[05] 热身——TCP/UDP 抓包分析 —— frida 抓包

[06] 结构体还原 —— 多级结构体布局恢复理论基础

[07] 结构体还原 —— C++ 标准库逆向与还原方法论+std::string

[08] 结构体还原 —— C++ 标准库逆向与还原 vector 和智能指针

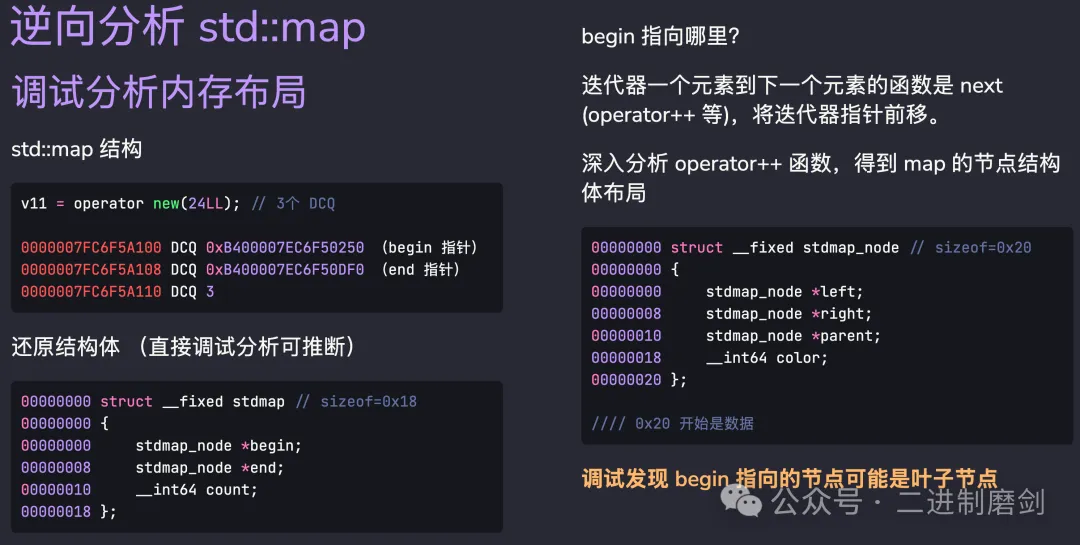

[09] 结构体还原 —— C++ 标准库逆向与还原 map 结构体还原

[10] 结构体还原 —— C++ 标准库逆向与还原 Frida 解析标准库内存

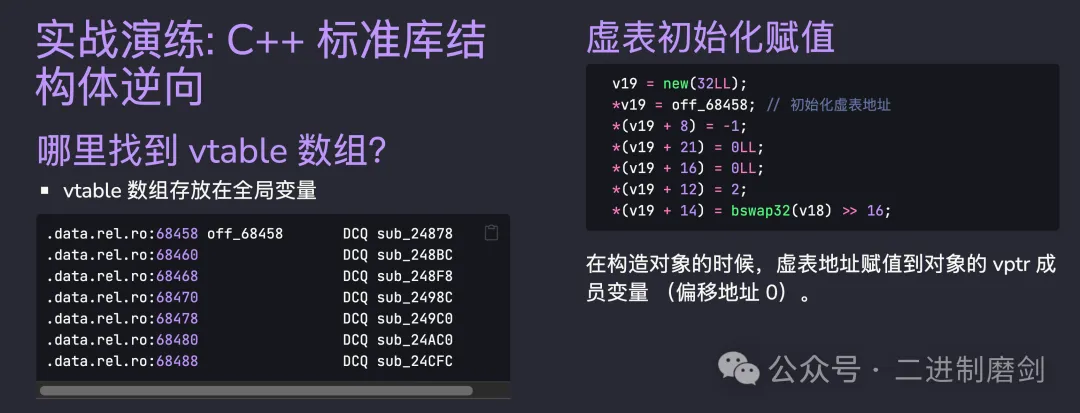

[11] 结构体还原 —— 类与虚表逆向还原

[12] 结构体还原 —— 【实况逆向】复杂结构体逆向还原

[13] 结构体还原 —— 二进制协议结构体逆向 (结构、校验、加密与脚本编写)

[14] 内存校验与 HOOK 检测 —— 内存校验理论基础

[15] 内存校验与 HOOK 检测 —— Hook 点定位

[16] 内存校验与 HOOK 检测 —— 内存校验点定位 ebpf 法

[17] 内存校验与 HOOK 检测 —— 内存校验点定位 Frida 法

[18] 内存校验与 HOOK 检测 —— 内存校验点定位 QBDI Trace 内存插桩法

[19] 内存校验与 HOOK 检测 —— 内存校验点定位特征代码法

[20] 设备指纹 —— 理论基础与概述

[21] 设备指纹 —— eBPF 调试技术

[22] 设备指纹 —— 命令类信息定位、逆向与修改【内核层 Hook方案】

[23] 设备指纹 —— 文件类信息定位、逆向与修改【应用层 hook 方案】

[24] 设备指纹 —— 硬件断点检测原理与逆向

[25] VMP —— 虚拟机保护理论基础

[26] VMP —— 虚拟机 Trace 分析

[27] VMP —— 虚拟机结构逆向工程

[28] VMP —— 虚拟机解释器逆向工程

[29] VMP —— 虚拟机反汇编引擎编写

[30] VMP —— 虚拟机 Lifter 与伪代码生成

详情

第五期:进阶逆向工程实战 | 重磅更新 | 硬核逆向·实战设备指纹

从 INIT_ARRAY 调试、双进程 fork、抓包、Frida 绕过,再到 C++ 标准库结构体还原、内存 CRC 校验点定位、内核 Hook 信息修改模块编写、虚拟机 VMP 分析……一站式提升逆向实战技能!

当然,您可以独立钻研这些技术,但相比零散资料,我们提供的实验内容经过精心设计,样本真实、代码可运行、流程清晰,真正做到「少走弯路,直接上手」。课程每个阶段都鼓励先看理论,再自己动手,最后跟着视频学习。

近期已经完成设备指纹更新 20-24

(注:可能有略微调整)

讲师简介

无名侠,曾在 KCon、看雪峰会等安全工业会议发表议题,看雪发表精华技术文章十余篇,研究逆向工程十余年,拥有各种场景逆向工程经验。主要技术研究方向是移动安全、逆向工程、混淆与反混淆技术以及大语言模型安全交叉应用等,擅长技术分享,能把复杂的技术用简单的语言、演示以及 demo 代码向大家呈现。

内容展示

课程内容很丰富,节选部分内容展示。

1. 结构体还原训练

2. 标准库逆向红黑二叉树(android stl),并实现 frida 解析脚本

3. 虚表重建,重建 C++ 类虚表,恢复虚表函数交叉引用

4. lldb 调试学习,学习掌握更多调试器,应对复杂玄学问题

5. 企业级 CRC 内存校验方案,无系统调用检测 frida、uprobe、断点。

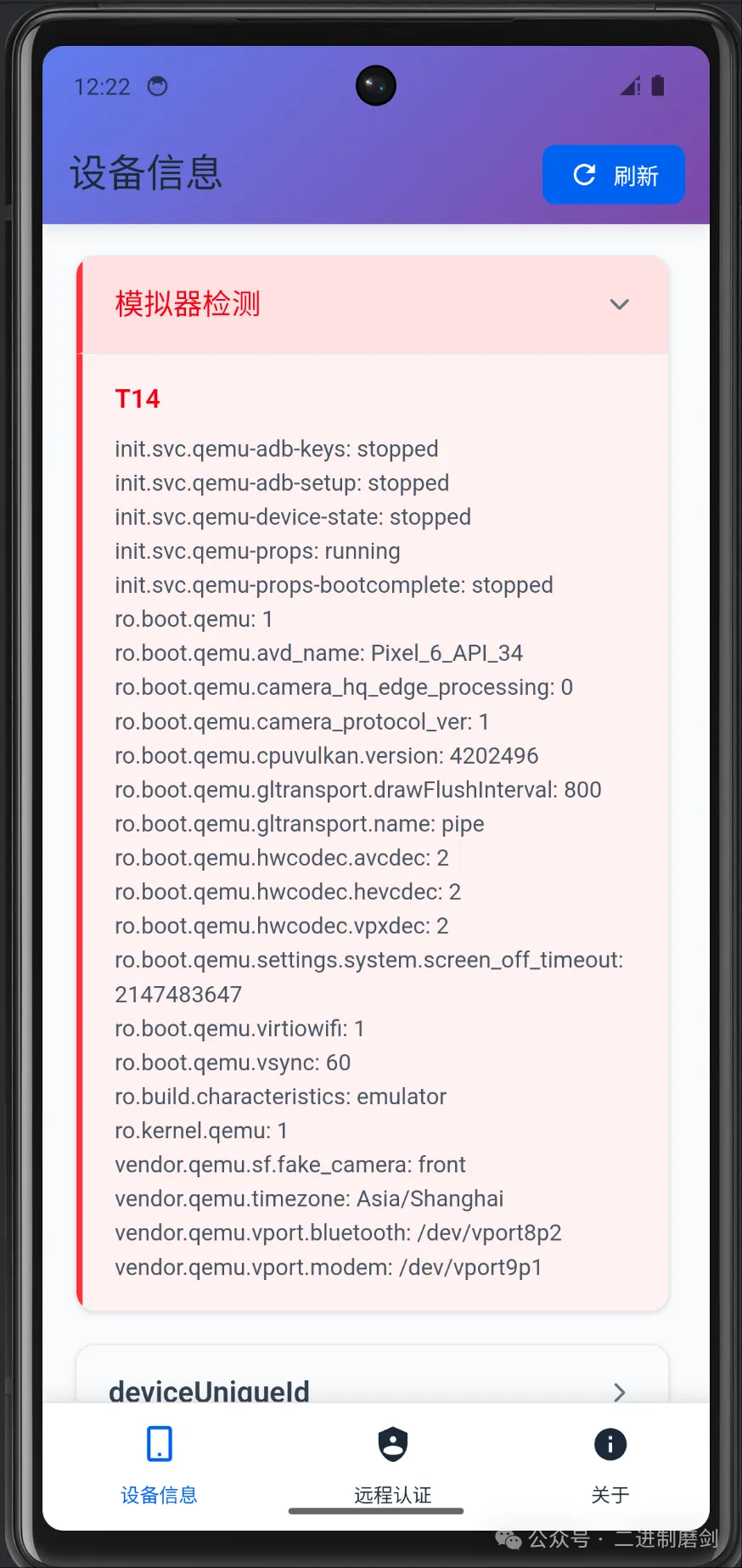

6. 设备指纹与环境检测 Demo 程序逆向工程【Rust 版】

使用 Rust 开发,史诗级逆向难度。

实验资源

配备完整可复现学习材料,所有脚本与样本均可本地运行,环境搭建说明详尽,零门槛复现每个实验流程!

实验材料包含:样本程序、frida 脚本代码、调试脚本等可复现材料。

FAQ(常见问题答疑)

Q1:这门课适合哪些人学习?需要什么基础?

A1:本课程面向中高级逆向技术从业者,特别适合以下几类:从事移动安全、逆向分析、安全研究、漏洞挖掘、攻防对抗的技术人员;熟悉 C/C++ 基础,了解基本汇编语法和调试工具(如 GDB、IDA、Frida);具备一定动手能力,能搭建运行环境、执行实验脚本者;有逆向入门经验但想进一步突破结构体分析、协议逆向、动态校验等实战瓶颈。

Q2:课程内容能用于工作中吗?还是偏 CTF / 竞赛导向?

A2:课程内容融合了 CTF 逆向手法、攻防实战经验与日常工作场景,覆盖多个真实案例:大型软件结构体还原、终端设备中的 CRC 校验逻辑对抗、移动 App 或嵌入式系统中的系统级结构体还原、移动 APP 设备指纹、序列化以及自定义协议、虚拟机保护类样本的 trace 拆解流程。

Q3:课程如何观看?有交流群或技术支持吗?

A3:视频课程按模块划分,可在线流畅观看,支持 Mac/Win/Linux。所有配套实验脚本、样本、辅助工具打包提供。报名后可加入课程专属交流群,技术答疑与作业讨论均可进行。

Q4:课程是否持续更新?后续还有哪些拓展内容?

A4:课程已涵盖核心模块(结构体还原 / 抓包分析 / Frida 绕过 / 校验识别 / VMP 逆向等),后续将根据反馈逐步更新内容。按照前四期课程惯例,课程会增加不少大纲计划外内容。所有更新内容对已报名用户永久免费开放。

Q5:课程中有哪些实战内容?是否可以复现?

A5:课程强调「动手实战驱动 + 样本可复现」,每个大板块至少有一个大型实战例子,以及多个小例子穿插进行,您只需要跟着指示动手操作,即可学会相关知识。所有实验均可本地搭建 + 单独运行 + 调试复现,并配有简明的环境说明文档。